ページの先頭です

- ページ内移動用のリンクです

- ホーム

- IIJの技術

- セキュリティ・技術レポート

- Internet Infrastructure Review(IIR)

- Vol.35

- 1.インフラストラクチャセキュリティ

- 目次

1.3 インシデントサーベイ

1.3.1 DDoS攻撃

現在、一般の企業のサーバに対するDDoS攻撃が、日常的に発生するようになっており、その内容は、多岐にわたります。しかし、攻撃の多くは、脆弱性などの高度な知識を利用したものではなく、多量の通信を発生させて通信回線を埋めたり、サーバの処理を過負荷にしたりすることでサービスの妨害を狙ったものになっています。

直接観測による状況

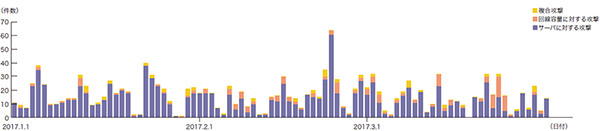

図-2に、2017年1月から3月の期間にIIJ DDoSプロテクションサービスで取り扱ったDDoS攻撃の状況を示します。

図-2 DDoS攻撃の発生件数

ここでは、IIJ DDoSプロテクションサービスの基準で攻撃と判定した通信異常の件数を示しています。IIJでは、ここに示す以外のDDoS攻撃にも対処していますが、攻撃の実態を正確に把握することが困難なため、この集計からは除外しています。

DDoS攻撃には多くの攻撃手法が存在し、攻撃対象となった環境の規模(回線容量やサーバの性能)によって、その影響度合いが異なります。図-2では、DDoS攻撃全体を、回線容量に対する攻撃(※46)、サーバに対する攻撃(※47)、複合攻撃(1つの攻撃対象に対し、同時に数種類の攻撃を行うもの)の3種類に分類しています。

この3ヵ月間でIIJは、1473件のDDoS攻撃に対処しました。1日あたりの対処件数は16.37件で、平均発生件数は前回のレポート期間と比べて増加しています。DDoS攻撃全体に占める割合は、サーバに対する攻撃が83.03%、複合攻撃が5.02%、回線容量に対する攻撃が11.95%でした。

今回の対象期間で観測された中で最も大規模な攻撃は、複合攻撃に分類したもので、最大400万6千ppsのパケットによって17.57Gbpsの通信量を発生させる攻撃でした。

攻撃の継続時間は、全体の94.91%が攻撃開始から30分未満で終了し、4.75%が30分以上24時間未満の範囲に分布しており、24時間以上継続した攻撃は0.34%でした。なお、今回最も長く継続した攻撃は、複合攻撃に分類されるもので237時間53分にわたりました。

攻撃元の分布としては、多くの場合、国内、国外を問わず非常に多くのIPアドレスが観測されました。これは、IPスプーフィング(※48)の利用や、DDoS攻撃を行うための手法としてのボットネット(※49)の利用によるものと考えられます。

backscatterによる観測

次に、IIJでのマルウェア活動観測プロジェクトMITFのハニーポット(※50)によるDDoS攻撃のbackscatter観測結果を示します(※51)。backscatterを観測することで、外部のネットワークで発生したDDoS攻撃の一部をそれに介在することなく第三者として検知できます。

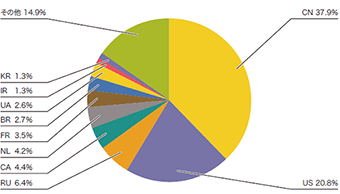

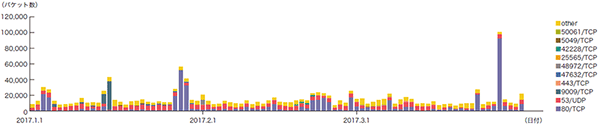

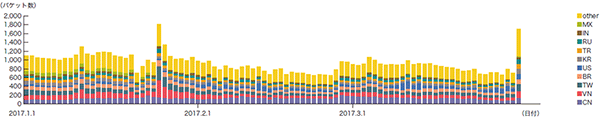

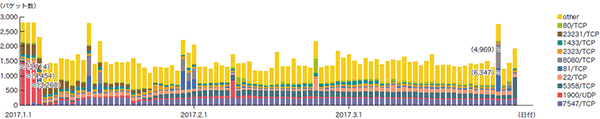

2017年1月から3月の間に観測したbackscatterについて、発信元IPアドレスの国別分類を図-3に、ポート別のパケット数推移を図-4にそれぞれ示します。

図-3 DDoS攻撃のbackscatter観測による攻撃先の国別分類

図-4 DDoS攻撃によるbackscatter観測(観測パケット数、ポート別推移)

観測されたDDoS攻撃対象ポートのうち最も多かったものはWebサービスで使用される80/TCPで、全パケット数の35.7% を占めています。また、DNSで使用される53/UDPが27.9%、その他、HTTPSで使用される443/TCP、通常は使用されない9009/TCP、47632/TCP、48972/TCP、ゲームの通信で使用されることがある25565/TCPなどへの攻撃が観測されています。

図-3でDDoS攻撃の対象となったIPアドレスと考えられるbackscatter発信元の国別分類を見ると、中国の37.9%が最も大きな割合を占めており、その後に米国の20.8%、ロシアの6.4%といった国が続いています。

特に多くのbackscatterを観測した事象を攻撃先のポート別に見ると、Webサーバ(80/TCP及び443/TCP)を対象としたものでは、1月3日から4日にかけてカナダのホスティング事業者へ、1月27日から28日にかけて中国の複数のIPアドレスへ、1 月29日にGoogleの複数のサーバへ、2月21日から24日にかけて中国のあるIPアドレス範囲へ、2月28日に中国クラウド事業者の特定サーバへ、3月7日にGoogleの特定サーバへ、3月23日と27日にそれぞれ中国ホスティング事業者のサーバへの攻撃を観測しています。

他のポートを対象としたものでは、1月5日に中国の特定IP アドレス、14日から15日にかけて中国の特定IPアドレスの9009/TCPへ、1月21日から31日にかけてロシアの特定IPアドレスの47632/TCPへ、2月1日にオランダの特定IPアドレスの48972/TCPへ、2月18日から21日にかけてロシアの特定IP アドレスの42228/TCPへの攻撃を観測しました。また、対象期間中、断続的にアメリカのオンラインゲームに対する攻撃を検知しています。

また、IIJのbackscatter観測では今回の対象期間中に話題になったDDoS攻撃のうち、1月25日と26日にロシアのセキュリティベンダDr.Webの、ロシアとウクライナのサイトがDDoS 攻撃を受けた事件(※52)を検知しています。

1.3.2 マルウェアの活動

ここでは、IIJが実施しているマルウェアの活動観測プロジェクトMITF(※53)による観測結果を示します。MITFでは、一般利用者と同様にインターネットに接続したハニーポット(※54)を利用して、インターネットから到着する通信を観測しています。そのほとんどがマルウェアによる無作為に宛先を選んだ通信か、攻撃先を見つけるための探索の試みであると考えられます。

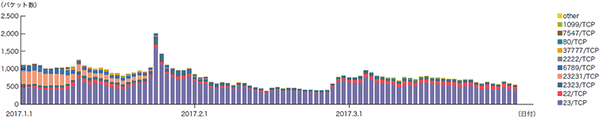

無作為通信の状況

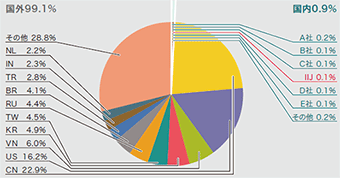

2017年1月から3月の期間中に、ハニーポットに到着した通信の発信元IPアドレスの国別分類を図-5に示します。また総量(到着パケット数)に関して、本レポートの期間中に一番接続回数の多かった23/TCPはその他の通信よりも突出して多かったため、図-6に別途記載し、残りの推移を図-7に示します。期間中、MITFでは、数多くのハニーポットを用いて観測を行っていますが、ここでは1台あたりの平均を取り、到着したパケットの種類(上位10種類)ごとに推移を示しています。また、この観測では、MSRPCへの攻撃のような特定のポートに複数回の接続を伴う攻撃は、複数のTCP接続を1回の攻撃と数えるように補正しています。

図-5 発信元の分布(国別分類、全期間)

図-6 ハニーポットに到着した通信の推移(日別・23/TCP・1台あたり)

図-7 ハニーポットに到着した通信の推移(日別・宛先ポート別・1台あたり)

本レポートの期間中にハニーポットに到着した通信の多くは、Telnetで使われる23/TCP、SSDPで使われる1900/UDP、SSH で使われる22/TCP、Web Proxyで使用される8080/TCP、Webサーバで使われる80/TCP、Microsoft社のOSで利用されているSQL Serverで利用される1433/TCPなどでした。

前回のレポートに引き続き、Telnetで使われる23/TCP宛ての通信が本レポート期間中でも引き続き高い値を示しています。これは前回レポートしたとおり、Miraiボット(※55)及びhajime などといったIoT機器のLinuxをターゲットにしたボットの感染が拡がっているためです。この通信は中国、ベトナム、台湾、ブラジル、米国などに割り当てられた多数のIPアドレスからの通信でした。また2323/TCP、7547/TCP、23231/TCP、5358/TCP、81/TCPなどについてもMiraiボットやhajimeの影響であり、本レポートの期間中、高い値で推移しています。

本レポートの期間中、SSDPプロトコルである1900/UDPが断続的に増加しています。主に米国、韓国などに割り当てられたIPアドレスからSSDPによるAmp攻撃を試みる通信を受けています。

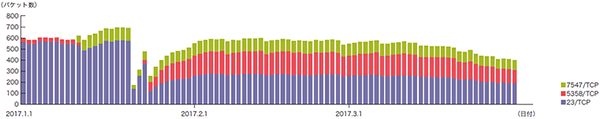

Miraiボット、hajimeの通信

Miraiボットは感染活動を行う前に、インターネット上に存在するIoT機器のスキャンを行いますが、そのパケットはTCP のシーケンス番号と宛先IPアドレスが同一であるという特徴を持っていることが、解析結果から分かっています。この特徴に合致する通信の割合を調査したものが図-8になります。また、hajimeはスキャン時にシーケンス番号の下16bit、もしくは上16bitを0にする特徴を持っており、この特徴に合致する通信の割合を調査したものが図-9になります。hajimeに関しては、1月後半から5358/TCPのスキャンが増加しているのが分かります。また、前回のレポート期間中では7547/TCPはMiraiがスキャン活動を行っていましたが、本レポート期間中はhajimeがスキャン活動を行っていることが、調査の結果から分かっています。

図-8 ハニーポットに到着したMiraiボットと推定される通信の推移(日別・宛先ポート別・1台あたり)

図-9 ハニーポットに到着したhajimeと推定される通信の推移(日別・宛先ポート別・1台あたり)

ネットワーク上のマルウェアの活動

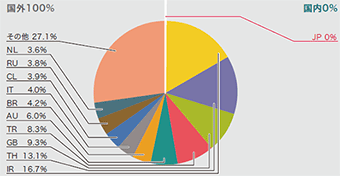

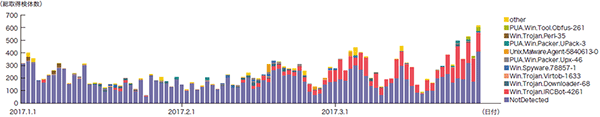

同じ期間中でのマルウェアの検体取得元の分布を図-10に、マルウェアの総取得検体数の推移を図-11に、そのうちのユニーク検体数の推移を図-12にそれぞれ示します。このうち図-11 と図-12では、1日あたりに取得した検体(※56)の総数を総取得検体数、検体の種類をハッシュ値(※57)で分類したものをユニーク検体数としています。また、検体をウイルス対策ソフトウェアで判別し、上位10種類の内訳をマルウェア名称別に色分けして示しています。なお、前回同様に複数のウイルス対策ソフトウェアの検出名によりConficker判定を行いConfickerと認められたデータを除いて集計しています。

図-10 検体取得元の分布(国別分類、全期間、Confickerを除く)

図-11 総取得検体数の推移(Confickerを除く)

図-12 ユニーク検体数の推移(Confickerを除く)

期間中の1日あたりの平均値は、総取得検体数が235、ユニーク検体数が21でした。未検出の検体を調査したところ、SDBOT ファミリ(IRCボットの一種)やビットコインマイニングツールのダウンローダなどが観測されています。また、未検出の検体の約93%がテキスト形式と、前号に引き続き、高い割合を示しています。調査したところ、これらの多くはphpMyAdminの脆弱性を悪用し、PHPで記述されたIRCbotを設置する攻撃でした。この攻撃は主にチリ、米国、カナダ、イタリア、オランダなどに割り当てられたIPアドレスから行われていました。また、それ以外のテキスト形式の検体は、従来どおり古いワームなどのマルウェアが感染活動を続けているものの、新たに感染させたPCがマルウェアをダウンロードしに行くサイトが既に閉鎖されており、404 not foundとなっていたためです。

MITF独自の解析では、今回の調査期間中に取得した検体は、ワーム型23.9%、ボット型67.4%、ダウンローダ型8.7%でした。また解析により、31個のボットネットC&Cサーバ(※58)と66 個のマルウェア配布サイトの存在を確認しました。

Confickerの活動

本レポート期間中、Confickerを含む1日あたりの平均値は、総取得検体数が2,621、ユニーク検体数は274でした。総取得検体数で90.5%、ユニーク検体数で92.2%を占めています。今回の対象期間でも支配的な状況が変わらないことから、Confickerを含む図は省略しています。本レポート期間中の総取得検体数は前回の対象期間と比較し、約34%減少し、ユニーク検体数は前号から約10%減少しており、本レポート期間中は全体的に緩やかに減少しています。

1.3.3 SQLインジェクション攻撃

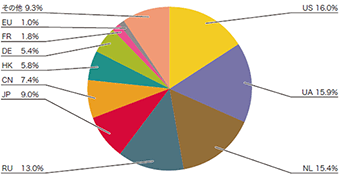

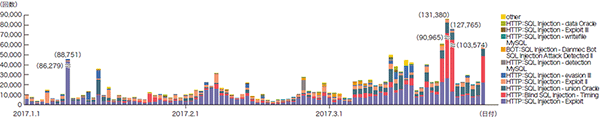

IIJでは、Webサーバに対する攻撃のうち、SQLインジェクション攻撃(※59)について継続して調査を行っています。SQLインジェクション攻撃は、過去にもたびたび流行し話題となった攻撃です。SQLインジェクション攻撃には、データを盗むための試み、データベースサーバに過負荷を起こすための試み、コンテンツ書き換えの試みの3つがあることが分かっています。

2017年1月から3月までに検知した、Webサーバに対するSQL インジェクション攻撃の発信元の分布を図-13に、攻撃の推移を図-14にそれぞれ示します。これらは、IIJマネージドIPS/IDS サービスのシグネチャによる攻撃の検出結果をまとめたものです。発信元の分布では、米国16.0%、ウクライナ15.9%、オランダ15.4%となり、以下その他の国々が続いています。Web サーバに対するSQLインジェクション攻撃の合計値は前回と比べて大きな増加傾向にあります。中国や米国、日本など定常的に攻撃が検知されている国の検知数が増加していることに加え、普段は検知割合が少ないウクライナやオランダが急激な増加傾向を示しています。

図-13 SQLインジェクション攻撃の発信元の分布

図-14 SQLインジェクション攻撃の推移(日別、攻撃種類別)

この期間中、1月9日にドイツの特定の攻撃元から特定の攻撃先に対する攻撃が発生しています。また、3月23日から25日にかけて、オランダの特定の攻撃元から特定の攻撃先に対する攻撃が発生しています。3月26には香港の特定の攻撃元から特定の攻撃先に攻撃が行われています。これらの攻撃はWebサーバの脆弱性を探る試みであったと考えられます。

ここまでに示したとおり、各種の攻撃はそれぞれ適切に検出され、サービス上の対応が行われています。しかし、攻撃の試みは継続しているため、引き続き注意が必要な状況です。

1.3.4 Webサイト改ざん

MITFのWebクローラ(クライアントハニーポット)によって調査したWebサイト改ざん状況を示します(※60)。

このWebクローラは国内の著名サイトや人気サイトなどを中心とした数十万のWebサイトを日次で巡回しており、更に巡回対象を順次追加しています。また、一時的にアクセス数が増加したWebサイトなどを対象に、一時的な観測も行っています。一般的な国内ユーザによる閲覧頻度が高いと考えられるWebサイトを巡回調査することで、改ざんサイトの増減や悪用される脆弱性、配布されるマルウェアなどの傾向が推測しやすくなります。

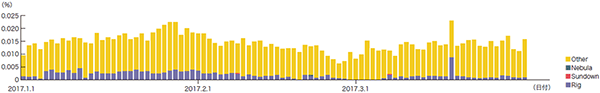

2017年1月から3月までの期間は、検知したドライブバイダウンロード攻撃の大部分がRig ExploitKitでした。これは2016年9月以降継続している傾向です(※61)。Rigのペイロードとして、Cerber、Ursnif、Matrixなどを確認しています。また、Sundown及びNebulaによる攻撃もわずかに観測しています。なお、これらのExploit Kitへの誘導元となっているWebサイトにmacOSクライアントでアクセスした場合は、Landing pageへ誘導されない、あるいはLanding pageが応答を返さないことを確認しています。本期間中、macOSを対象としたドライブバイダウンロード攻撃は観測していません(※62)。

PUA(※63)のインストールや偽のサポートセンターへの電話を促す目的で、ブラウザ画面にマルウェア感染などを仄めかす偽のダイアログなどを表示する詐欺サイトへの誘導が高い水準で継続しています(※64)。詐欺サイトのコンテンツは充実しており、OSやブラウザの種類に応じてメッセージを変えたり、ダイアログを表示してブラウザの操作のブロックを試みるものも複数観測しています。また、このような詐欺サイトへの誘導で利用されるRedirectorがExploit Kitと共用されているケースも確認されました。

全体的な傾向として、主にRigを用いたドライブバイダウンロード攻撃が継続しています。ブラウザ利用環境ではOS、アプリケーションやプラグインのバージョン管理やEMET導入などの脆弱性対策の徹底しておくことを推奨します(※65)。Web サイト運営者は利用しているWebアプリケーションやフレームワーク、プラグインの脆弱性管理による脆弱性対策に加え、TDSを経由したトラフィック、広告や集計サービスなど外部から提供されるマッシュアップコンテンツの管理が必須です。

図-15 Webサイト閲覧時の受動的攻撃発生率(%)(Exploit Kit別)

- (※46)攻撃対象に対し、本来不必要な大きなサイズのIPパケットやその断片を大量に送りつけることで、攻撃対象の接続回線の容量を圧迫する攻撃。UDPパケットを利用した場合にはUDP floodと呼ばれ、ICMPパケットを利用した場合にはICMP floodと呼ばれる。

- (※47)TCP SYN floodやTCP connection flood、HTTP GET flood 攻撃など。TCP SYN flood攻撃は、TCP接続の開始の呼を示すSYNパケットを大量に送付することで、攻撃対象に大量の接続の準備をさせ、対象の処理能力やメモリなどを無駄に利用させる。TCP Connection flood 攻撃は、実際に大量のTCP接続を確立させる。HTTP GET flood 攻撃は、Webサーバに対しTCP接続を確立した後、HTTPのプロトコルコマンドGETを大量に送付することで、同様に攻撃対象の処理能力やメモリを無駄に消費させる。

- (※48)発信元IPアドレスの詐称。他人からの攻撃に見せかけたり、多人数からの攻撃に見せかけたりするために、攻撃パケットの送出時に、攻撃者が実際に利用しているIPアドレス以外のアドレスを付与した攻撃パケットを作成、送出すること。

- (※49)ボットとは、感染後に外部のC&Cサーバからの命令を受けて攻撃を実行するマルウェアの一種。ボットが多数集まって構成されたネットワークをボットネットと呼ぶ。

- (※50)IIJのマルウェア活動観測プロジェクトMITFが設置しているハニーポット。「1.3.2 マルウェアの活動」も参照。

- (※51)この観測手法については、本レポートのVol.8(https://www.iij.ad.jp/dev/report/iir/pdf/iir_vol08.pdf

)の「1.4.2 DDoS攻撃によるbackscatterの観測」で仕組みとその限界、IIJによる観測結果の一部について紹介している。

)の「1.4.2 DDoS攻撃によるbackscatterの観測」で仕組みとその限界、IIJによる観測結果の一部について紹介している。 - (※52)Dr.Web、"DDoS attack on Doctor Web sites deflected"(https://news.drweb.com/news/?i=11124

)。

)。 - (※53)Malware Investigation Task Forceの略。MITFは2007年5月から開始した活動で、ハニーポットを用いてネットワーク上でマルウェアの活動の観測を行い、マルウェアの流行状況を把握し、対策のための技術情報を集め、対策につなげる試み。

- (※54)脆弱性のエミュレーションなどの手法で、攻撃を受けつけて被害に遭ったふりをし、攻撃者の行為やマルウェアの活動目的を記録する装置。

- (※55)Mirai Botnetについては、本レポートのVol.33(http://www.iij.ad.jp/dev/report/iir/033.html

)の「1.4.1 Mirai Botnet の検知と対策」で詳しく解説している。

)の「1.4.1 Mirai Botnet の検知と対策」で詳しく解説している。 - (※56)ここでは、ハニーポットなどで取得したマルウェアを指す。

- (※57)様々な入力に対して一定長の出力をする一方向性関数(ハッシュ関数)を用いて得られた値。ハッシュ関数は異なる入力に対しては可能な限り異なる出力を得られるよう設計されている。難読化やパディングなどにより、同じマルウェアでも異なるハッシュ値を持つ検体を簡単に作成できてしまうため、ハッシュ値で検体の一意性を保証することはできないが、MITFではこの事実を考慮した上で指標として採用している。

- (※58)Command & Controlサーバの略。多数のボットで構成されたボットネットに指令を与えるサーバ。

- (※59)Webサーバに対するアクセスを通じて、SQLコマンドを発行し、その背後にいるデータベースを操作する攻撃。データベースの内容を権限なく閲覧、改ざんすることにより、機密情報の入手やWebコンテンツの書き換えを行う。

- (※60)Webクローラによる観測手法については本レポートのVol.22(http://www.iij.ad.jp/dev/report/iir/pdf/iir_vol22.pdf

)の「1.4.3 Web クローラによるWebサイト改ざん調査」で仕組みを紹介している。

)の「1.4.3 Web クローラによるWebサイト改ざん調査」で仕組みを紹介している。 - (※61)Rig EKの観測数にも多少の増減がある。IIJ-SECT「Rig Exploit Kit 検知数の増加とMatrixランサムウェアの台頭」(https://sect.iij.ad.jp/d/2017/04/071606.html

) では、2017年3月下旬以降の傾向について報告している。

) では、2017年3月下旬以降の傾向について報告している。 - (※62)MITF Webクローラシステムでは、Windowsクライアント環境で巡回した際に受動的攻撃の兆候が観測されたWebサイトを対象に、macOSクライアント環境を用いた追加調査(ブラウザによるWebアクセス)を行っている。

- (※63)Potentially Unwanted Applicationの略。一般的な業務に不要と思われたり、用途によってはPCユーザやシステム管理者にとって不適切な結果を招く可能性があると考えられたりするアプリケーションの総称。

- (※64)図中では「other」に分類。

- (※65)例えば管理者権限の分限やアプリケーションホワイトリストの適用などが考えられる。詳細は本レポートのVol.31(http://www.iij.ad.jp/dev/report/iir/031.html

)の「1.4.3 マルウェアに感染しないためのWindowsクライアント要塞化」参照。

)の「1.4.3 マルウェアに感染しないためのWindowsクライアント要塞化」参照。

- 1.インフラストラクチャセキュリティ

ページの終わりです