OTセキュリティとは?~サイバー攻撃被害事例、ITセキュリティとの違いを踏まえて対策ポイントを解説

index

2024/02/02(※2026/02/20 更新)

2010年に発生したイランの核燃料施設へのサイバー攻撃(スタックネット事件)以降、製造業の生産現場へのサイバー攻撃が頻発しています。2025年11月、世界的企業・カスペルスキーとVDCリサーチは共同で「2025年1月から9月までに製造業に対する多数のランサムウェアを検出し、その攻撃が成功した場合の潜在的経済損失が180億ドル(約3兆円)以上」であると発表し、その脅威は年々増すばかりです。

そこで今回は自社の生産現場を守る「OTセキュリティ」について解説します。すでに対策が進められているITと対策が遅れているOTの違いから、その違いを考慮した現実的な対策の進め方まで、IIJ編集部が実務観点から解説します。

OTセキュリティとは?

OT(Operational Technology)とは、製造業における工場などの製造現場や、ビル管理などで利用される設備および制御システム(ICS:Industrial Control Systems)の制御・運用技術のことを指します。かつてはFA(Factory Automation:ファクトリー・オートメーション)やBA(Building Automation:ビル・オートメーション)などと呼ばれていましたが、現在ではOTという呼び名が一般的に浸透しています。

産業用制御システム(OT)は、基本的にインターネットや社内LANから切り離され、独自プロトコルを使用した「閉じたネットワーク(OTネットワーク)」として構成されているのが特徴です。

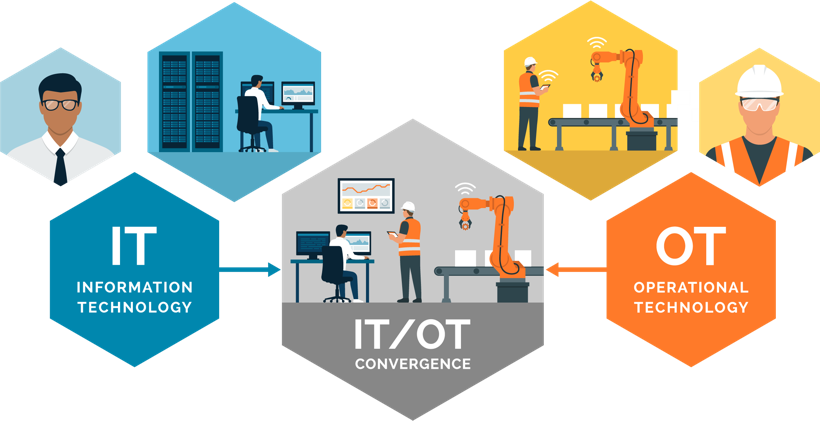

OTセキュリティとITセキュリティの違い

OTセキュリティとITセキュリティにはさまざまな違いがあります。OTセキュリティへの対策を検討する上で、その違いを認識しておくことが重要です。

1. 守るべき対象の違い

ITセキュリティにおける不正アクセス・情報漏洩対策は「共有および意思決定のための情報そのもの」を対象にします。一方で、OTセキュリティは「機器や装置、製造プロセスなどの制御および監視のためのシステム」が対象です。

2. 基本的な考え方の違い

情報セキュリティの3要素である「Confidentiality(機密性)」「Integrity(完全性)」「Availability(可用性)」でみた場合、ITセキュリティは「機密性」を最重要と考え、不正アクセスなどから重要情報を適切に保護します。一方、OTセキュリティは「可用性」が重要です。プロフィットセンターであるOTの稼働停止は売上の減少に直結するため、可用性を担保して「稼働を止めない」ことが大切なのです。

OTの可用性重視こそが、製造業・インフラ業のサイバー被害の遠因になっているのはご存じでしょうか。例えば、システム停止の可能性がある定期的な脆弱性スキャン(アクティブスキャン)・パッチ適用・OS更新を避けることで、OTセキュリティが脆弱性のある環境になってしまうことは少なくありません。OTに脆弱性を抱えたままITとのDXを推進すると、現場の稼働停止を狙ったサイバー攻撃の被害に遭う可能性が高まります。OTにおけるリスクの低減及び可用性の担保を実現するには、IT・OTの横断的なセキュリティ構築が必須になります。

IIJではIT・OTの両環境を横断的に監視・制御する、リモート特権アクセスサービス「IIJ Safous」を展開中です。社外からのアクセスをリモートで制御する様々な機能や、エージェントレスで導入可能な仕組みを備えています。もし気になる場合は下記サービスページから詳細をご確認ください。

3. 管理する部門の違い

情報システム部門が管理するITセキュリティに対し、OTセキュリティの対象である機械やシステムは、工場など生産現場側で管理されています。さらに、ITセキュリティの対象となるネットワークはインターネット接続を前提としたTCP/IPと呼ばれる標準プロトコルで通信を行いますが、OTでは各機器がメーカー独自プロトコルや汎用の制御ネットワークプロトコルで通信することが多く、インターネット通信を前提としていません。

4. 経営視点での役割の違い

一般に社員が業務で利用するITシステムは、コストセンターと位置づけられます。一方、OTは商品を生産する現場であることから、プロフィットセンターという位置づけです。コストセンターが生産性や品質向上などに対する投資対効果が主な投資判断要素である一方、プロフィットセンターは初期投資コストとキャッシュフローに基づく収益率・現在価値(収益性)が主な判断要素となります。OTセキュリティは、この収益性を高めるために「どれだけリスクを低減できるか」が求められるのです。

5. 償却(使用)期間の違い

IT関連機器や製品のサポート期間は通常5年程度であり、一般的に5年以内の周期で定期的にリプレイス(更新)されます。一方、OT機器やシステムは償却まで10~20年と長期に及ぶため、OT機器を制御するOSやブラウザも長期間更新できないという特有の事情が発生しがちです。

6. 対策製品の豊富さの違い

ITセキュリティ領域では取り組みおよび予防を含めた対策など、多くのベンダーから多種多様なソリューションが提供されており、テクノロジーの進化スピードも速いです。一方、OTセキュリティ領域では対象となる制御システムなどの独自性が高いため個別対策が求められる傾向にあります。詳しくは後述しますが、OTセキュリティはあらゆる環境に適用可能なサービス・ソリューションを選ぶことが重要です。

OTセキュリティの必要性が高まる理由

かつて独自OSが多く、閉じられたネットワークだったOTシステムですが、OTとITの連携に伴って一元的で厳格なセキュリティ体制の構築が求められています。ここでOTセキュリティの必要性が高まる理由について解説します。

インダストリー4.0によるOT環境のDX推進

2011年にドイツ政府が提唱した「インダストリー4.0」を契機に欧米でOT環境におけるIoTやDXの推進が加速しました。日本においても2015年頃から追従の動きが見られるようになり、2018年に経済産業省が発表した「DXレポート」により、本格的に製造業におけるIoTやDX推進に向けた取り組みが活発化します。

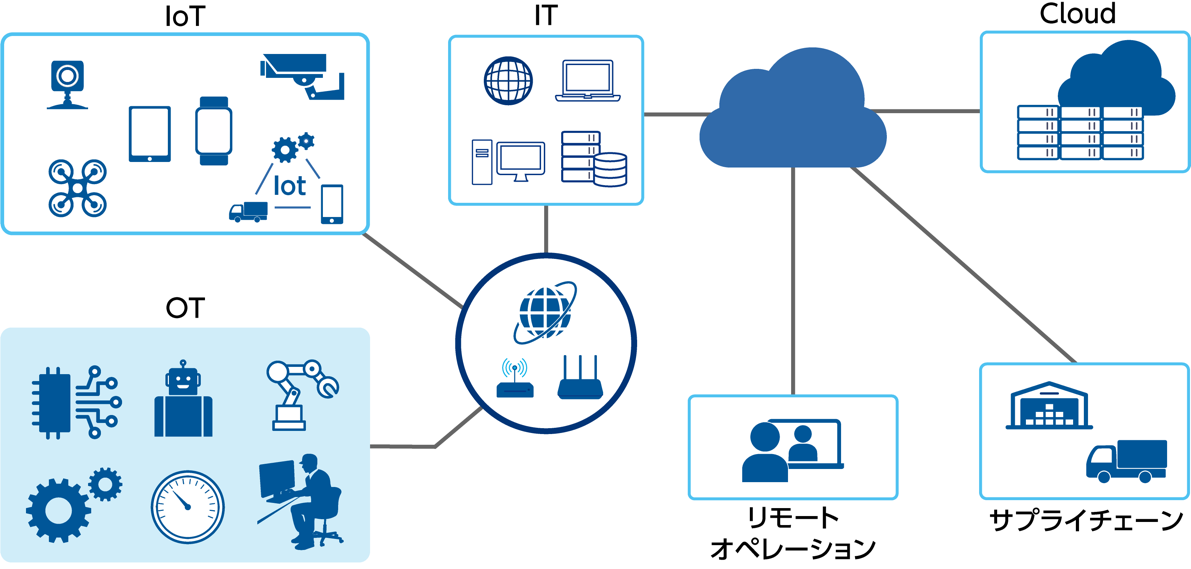

その結果、近年ではOTシステムにおいても汎用OSが採用されることが増え、データ分析やAI活用などを目的としたOT・ITの連携も加速しています。OTはITを介して外部ネットワークに接続され、クラウドサービスを利用するケースも増加中です。

IIJ編集部メモ:OT・ITのリモート連携の活用例

OT・ITの連携には様々な活用例があります。例えば保守管理や管理のパフォーマンス向上を目的とした各産業機械の稼働データの収集・分析が必要な場合、インターネット(クラウド)や社内LANなどのITネットワークにOT(産業用制御)システムを接続して運用します。そのほか災害やパンデミック時におけるBCP(Business Continuity Plan:事業継続計画)の観点からも、OTとITを連携させるリモート操業のニーズが議論されています。

製造業におけるDX化によるOTセキュリティ構築の必要性の高まり

事業効率化・パフォーマンス向上に効果的なDXですが、OTシステムの外部ネットワーク接続による不正侵入の接続点の増加というデメリットも存在します。加えて、汎用OSを使用する場合は、適切なアップデートを行わなければ脆弱性を利用したランサムウェアなどのサイバー攻撃を受けるリスクが高まります。

実際に、IT環境に比べセキュリティ対策が遅れているOT環境では、サイバー犯罪の被害が増加中です。OT環境がサイバー攻撃を受けることでサプライチェーン全体へと被害が及び、莫大な損害につながるリスクが現実のものとなっています。大企業を中心にDX推進が当たり前になっている昨今、OT環境も含んだセキュリティ体制構築も今すぐに取り掛かるべき現実的な施策なのです。

ランサムウェアとEmotet(エモテット)によるOT環境への攻撃

次に、OTセキュリティを狙う代表的なサイバー攻撃として、ランサムウェアとEmotet(エモテット)について、その特徴を解説します。なお、IIJのセキュリティプロフェッショナルが近年の様々なサイバー攻撃と対策について考察したコラムもありますので、セキュリティについてより広く・深く理解したい方はこちらもぜひご一読ください。

被害が高額なOT環境へのランサムウェア

ランサムウェアとは、企業や組織の重要データを暗号化・使用不能にして、復旧と引き換えに金銭などの「身代金」を要求する恐喝手法です。メール、Webサイトの閲覧、USB接続などが起点となり感染するランサムウェアだけではなく、近年はVPN機器の脆弱性につけこみ侵入を試みる事例も増加しています。

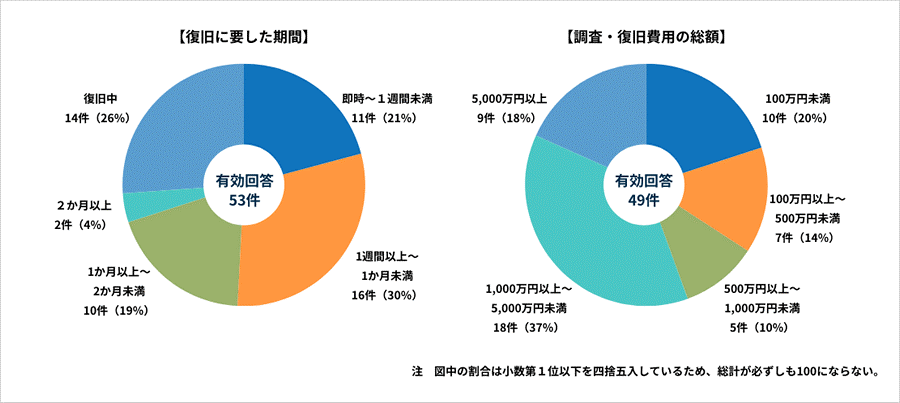

ランサムウェアでは金銭が奪われるだけでなく、復旧に長い時間を要することも大きなダメージです。警察庁の調べでは、復旧までに「1週間以上~1か月未満」要したと回答した企業が3割。また、調査や復旧にかかる金額も1,000万円以上という高額にのぼるケースが半分以上を占めています。

出典「令和4年上半期におけるサイバー空間をめぐる脅威の情勢等について」警察庁 p5

端末を介して感染するマルウェアの一種・Emotet

Emotetとは、eメールに添付されたファイル(WordやExcelなどのOffice文書)や不正リンクが起点となって感染をもたらすマルウェアです。Emotetに感染すると機密情報を窃取されたり、ネットワーク経由で他の端末への感染拡大をもたらします。一時は収束したものの2022年以降また被害が増加しており警戒が必要です。

製造業におけるマルウェア攻撃の被害は、バックオフィスの担当者が「過去にやり取りのある相手」に成りすました悪意のあるメールを開くことで端末が感染します。その後、ネットワーク経由で工場内の機器やサーバなどに被害が拡大するケースが多く挙げられます。

OTシステムへのサイバー攻撃事例

こうしたサイバー攻撃被害に見舞われると、企業は大きな損失を被ります。ここでは国内外のOTシステムを狙ったサイバー攻撃の被害事例を紹介します。

<海外での主な事例>

- 2020年、ドイツの医療関連企業がランサムウェア被害を受け、多くのコンピュータが停止。製造だけでなく病院診療にまで影響が及び、さらに患者データが窃取・公開されるインシデントも発生

- 2021年、アメリカの石油パイプライン企業がランサムウェアに感染。全パイプラインが一時停止、アメリカ運輸省が燃料輸送に関する緊急措置導入を宣言する事態に

- 2025年、グローバル医療機器メーカーがセキュリティインシデントに巻き込まれ、製造拠点の一部生産能力低下や受注処理の遅延が発生。OT環境の混乱を狙った攻撃の典型例

<国内の主な事例>

- 2020年6月、大手自動車メーカーの社内ネットワークにランサムウェアが侵入。OTシステムにも影響が出たため、自動車を生産する3工場の一部で出荷を一時停止。また、海外の9工場でも生産を一時停止

- 2022年2月、大手自動車メーカーのサプライヤー企業がランサムウェア攻撃を受け、自動車部品生産が一時的に停止。直接的な攻撃を受けなかった自動車メーカーも部品供給が中断し、国内の全14工場・28ラインを丸1日停止。約1万3,000台の自動車生産に影響が出た

- 2025年9月、大手飲料メーカーがランサムウェア攻撃を受けて、国内の生産・出荷システムに大規模な停止が発生。飲食業・小売業・一般消費者も巻き込んだインシデントに発展

OTセキュリティ対策の進め方~基本的な3つのステップ

これらの現状を踏まえて、ここからは主体となるチーム編成、現状把握と評価、脅威の侵入および拡散の防止という3つのステップで、OTネットワークに対するセキュリティ対策の基本的な進め方を解説します。

1. 主体となるチームを編成する

OTセキュリティを考える最初の大切なステップが、DX推進下で主体となる推進チームの編成です。とはいえ、OTセキュリティ対策に必要なチーム・人材は、DX推進体制と大きく変わりません。必要に応じてセキュリティ専門家や外部支援を加えるイメージです。

DX推進と同様に、OTセキュリティ施策でもIT・OTどちらかが主導する場合が多いですが、インシデントを防ぐためにIT・OTが今まで以上に連携する必要があります。例えば、情報セキュリティに知見のあるIT担当者が主導する際は、生産現場の機器・端末・ネットワークの状況をOT担当と共に直接確認し、現場に最適なセキュリティ体制を模索しましょう。

IIJ編集部メモ:OTセキュリティのチーム編成例

DX推進の延長線上にOTセキュリティ施策があることを念頭に、推進チームに下記のような人材を登用・配置して進めるのが望ましいです。

| CISO(Chief Information Security Officer) | 企業・組織の情報セキュリティ部門の最高責任者です。技術的な対策だけでなく、経営視点での戦略立案や予算確保、インシデント時の最終責任を担います。セキュリティ関連の予算確保や優先順位決定、経営層との橋渡し、インシデント発生時の最終責任など、チームに追加することで様々な役割を果たします。 |

|---|---|

| セキュリティ専任担当者 | ITの中でもセキュリティ分野に詳しい人材です。ログ確認や監視、インシデントの一時対応・アラート対応などを担います。大手製造業・インフラ業では外部委託する場合も多く、リソース次第では必ずしも内製化する必要はありません。 |

2. OTセキュリティアセスメント(OT環境の現状把握と評価)

チームを組織したら、IT部門を中心にOT環境やセキュリティリスクを調査します。この調査は「OTセキュリティアセスメント」とも呼ばれ、主に自社資産の把握や保護資産の優先順位の決定を行います。ネットワーク構成や端末ごとにインストールされているOSなどのほかに、以下のようなOTデバイスの状態も把握しなければなりません。

- PLC (プログラマブルロジックコントローラ)

- SCADA (管理制御およびデータ収集システム)

- RTU (リモートターミナルユニット)

- IoT (モノのインターネット) デバイス

- IIoT (Industry 4.0 、産業用に特化したモノのインターネット) デバイス

棚卸しの際はIT部門が生産現場へ直接赴き、OT部門立ち会いのもと抜け漏れのないように調査するのがポイントです。調査による自社資産を把握後、OTデバイス含めて優先順位を検討します。CISOなどに調査結果を報告し、OTセキュリティの予算確保や優先順位の決定まで進めてください。

IT・OTのDX推進に伴って製造業へのサイバー攻撃が増加したことを危惧し、経済産業省は「工場システムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン」を策定しました。生産現場に対するサイバー攻撃を防ぐためのノウハウが記載されており、IT・OT担当どちらにも役立つ資料です。

3. 脅威の侵入および拡散の防止

現状のセキュリティリスクが可視化されたら、次はOTシステムを守るための対策の実行です。サイバー攻撃を受けた場合の影響範囲の最小化と、OTシステムの可用性を維持するための施策を優先して実行しましょう。具体的には下記のような施策です。

- 安全なリモート接続経路を構築し、外部からのアクセスを制御する

- OT環境向け不正侵入検知機器を導入

- 特権IDからの重要システムへのリモートアクセスを管理、アクセス履歴の記録

以上のような対策を行うことでサイバー攻撃による被害を最小化し、工場の操業停止という最悪の事態を防止します。また、対策の実施後もOTとITのコミュニケーションの機会を積極的に設けて、現状に即したセキュリティになるように定期的にアップデートすることが大切です。

OTセキュリティ構築の現実的な課題

ここまでOTセキュリティについて概要から具体的なステップまで解説してきました。しかし、多くの企業では以下のような現実的な課題があり、現場がOTセキュリティを構築するのは一朝一夕にはいきません。

- CISOなどのセキュリティ専門人材の内製化は難しい

- セキュリティ対策がコストセンターと見なされ、十分な予算捻出のハードルが高い

この背景を解消するには、セキュリティ対策をアウトソースするか、緊急度の高い社外アクセスに絞って段階的に対策を講じるかなど、いくつかの選択肢から最適な手段を選ぶ必要があります。

OTセキュリティを特権リモートアクセスでセキュアに実現する「IIJ Safous」

今回はOTセキュリティについて解説しました。OTセキュリティはIT・OTのDX推進の延長線上で実施しますが、人材やコストなどの課題を解消する必要があります。IIJでは製造業のOTセキュリティの課題を解消する「IIJ Safous」を提供しています。IIJ Safousの主な特徴は以下です。

- お客様サイトに設置するApp Gatewayによってセキュア&プライベートなリモートアクセスを実現

- MFA及びSSOといった高度な認証でメンテナンス業者など外部アクセスを制御

- 様々な環境に導入可能なエージェントレス・ブラウザベース

- OTとITの両環境を横断的にリアルタイム監視とログ管理、作業の透明性を確保

- 24時間365日、日本語と英語による運用サポートでグローバル対応

自社ネットワークにはApp Gatewayを設置するのみで、DX推進チームのリソースを余計に奪いません。OTセキュリティサービスの中でも、重要度の高い外部アクセス制御・監視に特化しており、コスト面で段階的にセキュリティを構築したい場合にもおすすめです。

SafousをはじめIIJのセキュリティサービスについて、ご質問・ご相談がありましたら下記よりお気軽にお問い合わせください。